ゼロトラスト(Zero Trust)とは、ITセキュリティの新たなアプローチであり、従来のネットワークセキュリティモデルとは異なります。従来のモデルでは、内部のネットワークに信頼を置き、外部からの攻撃に耐性を持つように構築されていましたが、ゼロトラストでは内部と外部の区別をなくし、全てのユーザーとデバイスを信頼しない前提でセキュリティ対策を行います。ゼロトラストの基本的な考え方は、ネットワーク内のあらゆるアクセスリクエストを慎重に検証し、必要な権限を与えるというものです。つまり、ユーザーがネットワークに接続する際には、その身元を確認し、正当な理由があるかどうかを判断します。

また、デバイスも同様に検証され、セキュリティ基準を満たしていない場合はアクセスを拒否します。このようなアプローチにより、ゼロトラストはネットワーク全体のセキュリティを強化します。従来のモデルでは、一度内部に侵入した攻撃者がネットワーク内を自由に移動し、重要なデータやシステムにアクセスできる可能性がありました。しかし、ゼロトラストでは、内部でも外部でも、どのユーザーがどのデバイスでどのアクセスを行っているかを常に確認するため、攻撃者の動きを制限することができます。

さらに、ゼロトラストはプリンシプルベースのアプローチを取っています。ユーザーがアクセスできるリソースは、業務上の必要性に基づいて厳密に制限されます。例えば、ユーザーAは社内のデータにアクセスする必要があるが、ユーザーBにはその権限は与えられていない場合、ユーザーBはユーザーAのデータにアクセスすることができません。このように、必要最小限の権限を与えることで、攻撃者の被害を最小限に抑えることができます。

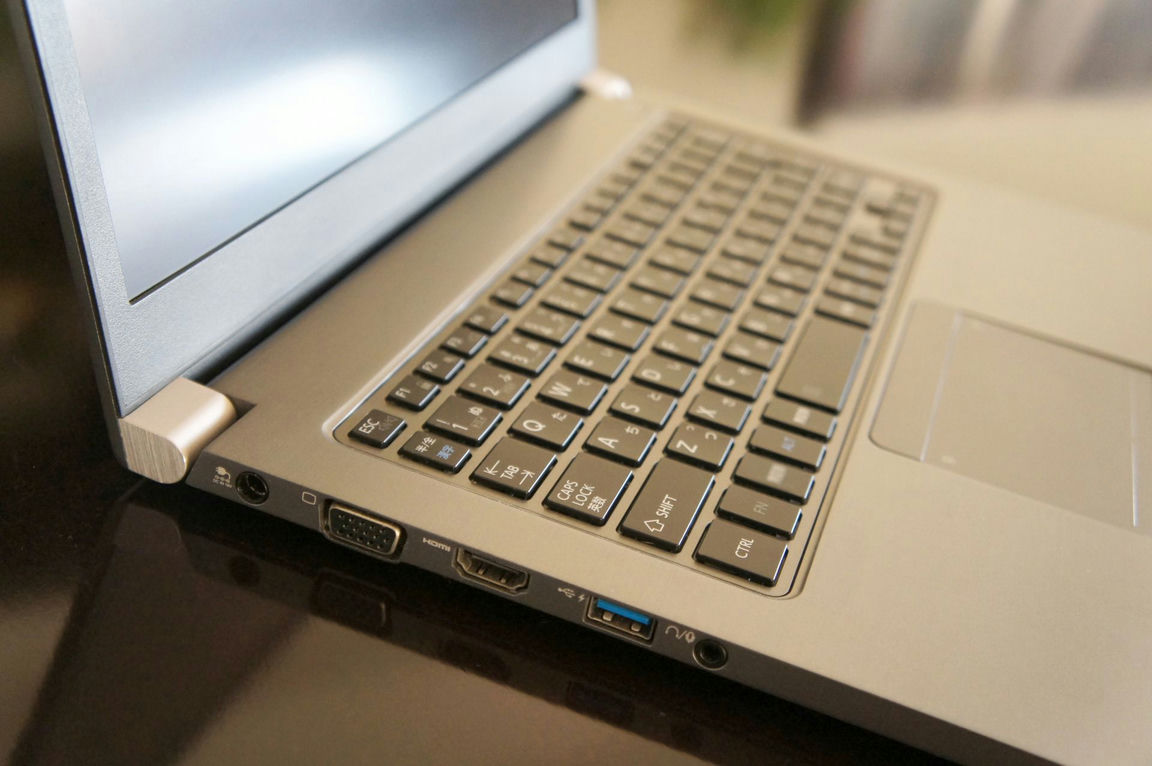

ゼロトラストの導入には、ネットワーク内のトラフィックを監視・分析するための高度なセキュリティツールやテクノロジーが必要です。例えば、ユーザーの行動やデバイスのセキュリティ状態を監視するためのセキュリティインシデントおよびイベント管理(SIEM)ツール、アクセスコントロールポリシーを実装するためのアイデンティティおよびアクセス管理(IAM)ツールなどが利用されます。ゼロトラストは、現代のネットワーク環境において重要なセキュリティ手法となっています。モバイルデバイスやクラウドサービスの利用が増える中で、ネットワーク内のエンドポイントが増加し、従来のベースラインセキュリティでは対応できなくなってきたためです。

ゼロトラストは、企業の重要な情報資産やシステムを守り、セキュリティリスクを最小限に抑えるための有効なアプローチです。ゼロトラストは、従来のネットワークセキュリティモデルとは異なるアプローチであり、内部と外部の区別をなくし、全てのユーザーとデバイスを信頼しない前提でセキュリティ対策を行うという考え方です。ユーザーやデバイスの身元の検証や必要最小限の権限を与えることで、攻撃者の動きを制限し、セキュリティを強化します。ゼロトラストには高度なセキュリティツールやテクノロジーが必要であり、現代のネットワーク環境において重要なセキュリティ手法となっています。

トラックバックURL

https://mersinzeytin.com/wp-trackback.php?p=117